Pendapat orang mengenai overclock ini pun bermacam-macam, sebagian pro, sebagian lagi kontra.

Ada juga informasi yang menyatakan bahwa untuk memenuhi permintaan pasar produsen

processor terpaksa menurunkan CPU

clock processornya. Misalkan pada suatu saat permintaan Pentium 150 meningkat sedangkan stok

processor yang ada sebagian besar lulus tes untuk Pentium 166, maka untuk memenuhi permintaan pasar tersebut Pentium 166 tadi dicap menjadi Pentium 150. Jika Anda mendapatkan CPU yang seperti ini, Anda benar-benar beruntung.

Kekurangan overclocking

Sebelum kita membahas mengenai kelebihan overclock, lebih menarik kalau kita membahas mengenai kekurangannya. Seperti telah pengasuh sebutkan bahwa sedikit atau banyak kita akan menerima kompensasi atas kecepatan yang kita peroleh. Jenis kompensasi pun bermacam-macam dari yang mudah diterima sampai yang perlu dipikir berulang kali.

Kekurangan yang utama dan menjadi penyebab kekurangan yang lain adalah panas. Panas yang berlebihan ditimbulkan karena prosesor dipaksa bekerja pada clock yang lebih tinggi dari clock yang direkomendasikan berdasarkan hasil tes di pabrik. Panas yang berlebih ini dapat kita tekan dengan memperbaiki sistem pendingin yang ada, sehingga suhu dari prosesor tetap stabil di bawah nilai ambangnya (sekitar 80 derajat celcius).

Panas berlebih yang ditimbulkan dapat menyebabkan terjadinya hal-hal yang tidak diinginkan seperti electromigration. Selain itu integritas data pun sering terpengaruh oleh panas yang berlebih yang dapat menyebabkan kesalahan perhitungan dan sebagainya. Dengan panas yang tidak dikendalikan sistem pun menjadi sedikit tidak stabil karena sedikit banyak ada resiko akan terjadinya hang secara acak. Namun Anda tidak perlu khawatir, sebagian besar komputer yang telah pengasuh overclock tetap bekerja dengan normal walaupun telah dijalankan berjam-jam.

Kekurangan-kekurangan ini dapat Anda jadikan pertimbangan apakah Anda akan melakukan overclock atau tidak. Saran pengasuh, jangan katakan tidak sebelum Anda mencoba dan merasakan hebatnya overclock ini.

Kelebihan OverClock

Setelah kita membahas kekurangan overclock, mari kita bahas kelebihannya. Kelebihan pertama tentu saja komputer kita akan bekerja lebih cepat dari biasanya. Peningkatan kecepatan yang diperoleh sama persis, pengasuh ulangi, sama persis seolah-olah Anda memang menggunakan prosesor dengan clock yang lebih tinggi. Jika Anda meng-overclock Pentium 166 menjadi Pentium 200 maka Anda akan benar-benar merasakan kecepatan prosesor yang sama cepat dengan komputer dengan prosesor Pentium 200. Bahkan dengan sedikit trik, Anda dapat menyulap komputer dengan prosesor Pentium 166 sehingga menjadi lebih cepat dibandingkan dengan yang menggunakan prosesor Pentium 200. Tidak percaya? Baca terus menu utama kali ini dan buktikan sendiri! Kelebihan yang ketiga adalah murah. Jika Anda beruntung, Anda tidak membutuhkan biaya sama sekali. Benar-benar berharga 0 rupiah (dan 0 dollar…). Sekalipun Anda tidak beruntung, biaya yang Anda perlukan hanyalah biaya untuk membeli perlengkapan pendingin prosesor. Lumayan kan, ketimbang membeli prosesor baru untuk upgrade. Kelebihan lain yang tidak kalah menarik, yaitu Anda dapat membuat CPU clock yang tidak ada di pasaran, misalnya Pentium 180, Pentium 188, Pentium 225 dan semacamnya.

Pertimbangan hardware

Ada beberapa pertimbangan mengenai perangkat keras yang harus Anda pikirkan. Empat perangkat keras yang penting dalam overclock adalah CPU, motherboard, RAM dan expansion card.

CPU

CPU merupakan inti dari overclock yang akan kita lakukan. Secara teori, hampir semua CPU sebenarnya bisa di-overclock. Tetapi yang menjadi masalah adalah motherboardnya. Pada motherboard 486 dan sebagian motherboard 486 yang lama hampir-hampir tidak ada setting untuk mengubah multiplier atau bus clock karena CPU sudah terpasang pada motherboard dan tidak dapat diganti. Lagipula pada masa itu, jarang sekali pembelian komputer disertai dengan buku manual motherboardnya.

Apakah semua CPU bisa di-overclock? Bisa, walaupun ada beberapa prosesor yang dirancang dengan setting tertentu sehingga hanya menerima setting multiplier maksimum 2. Misalnya Pentium 133 dengan seri ‘SU073’, yang sampai saat ini pengasuh belum menemukan seri ini yang dapat dijalankan pada multiplier di atas 2. Untuk CPU semacam ini maka overclock hanya dapat dilakukan dengan meningkatkan bus clock.

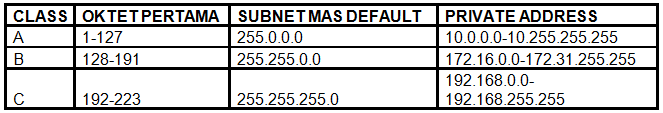

Sebagian besar prosessor dapat di overclock, lengkapnya lihat gambar 1.

|

| Gambar 1. Beberapa CPU yang dapat di overclock |

CPU clock setelah overclock pada Tabel 1 adalah CPU clock yang normal, sebenarnya masih banyak CPU clock yang mungkin Anda dapatkan seperti 180, 188, 208, 225, bahkan mungkin Anda mendapatkan CPU clock yang lebih tinggi.

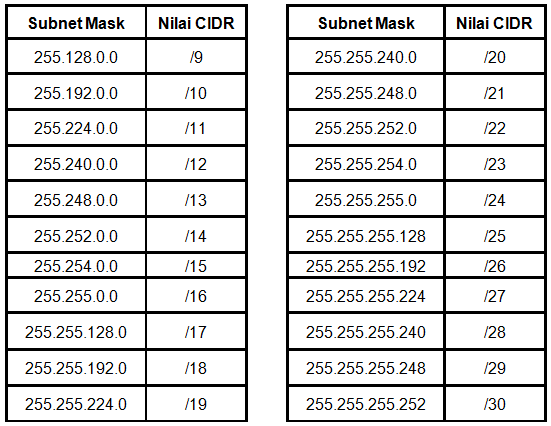

Tabel 1. Perbandingan CPU clock

Prosesor Cyrix 6x86 dan AMD K5 memiliki konfigurasi yang lain dari yang lain. Sebenarnya pengasuh ingin menulis informasi mengenai prosesor Cyrix tapi karena keterbatasan waktu dan informasi pengasuh hanya akan membahas prosesor AMD K5. Sebagian besar prosesor AMD K5 memiliki konfigurasi CPU clock yang berbeda dengan rating PR (performance rating)yang tertulis. AMD K5-PR166 tidak bekerja pada CPU clock 166 MHz. Daftar CPU clock yang lengkap untuk AMD dapat Anda lihat pada tabel 2.

Tabel 2. Konfigurasi untuk AMD K5

Untuk prosesor AMD K5 PR75 sampai PR133 tampaknya memiliki multiplier yang dikunci pada 1,5 berapapun Anda menyetelnya pada motherboard, sehingga kita hanya dapat mengubah bus clock saja. Tapi tidak dengan AMD K5-PR166 karena pada prosesor ini mendukung beberapa multiplier. AMD pun menciptakan setting mulitiplier yang berbeda antara yang dibuat di motherboard dan multiplier yang sebenarnya diterapkan di prosesor. Misalkan pada motherboard Anda buat K5-PR166 bekerja pada 66x2,5 maka pada prosesor sebenarnya yang terjadi adalah 66x1,75 karena AMD K5-PR166 akan mengubah multiplier 2,5 di motherboard menjadi 1,75 di prosesor. lengkapnya dapat Anda lihat pada tabel 3.

Tabel 3. Pengubahan multiplier pada AMD K5-PR166

Tapi untuk overclock pada K5-PR166 Anda dapat menggunakan konfigurasi pada motherboard sama dengan Pentium 166. Misalnya untuk meng-overclock K5-PR166 menjadi K5-PR200 maka Anda dapat mengubah konfigurasi pada motherboard menjadi 66 MHz x 3 walaupun pada prosesor sebenarnya yang terjadi adalah 66 MHz x 2 = 133 MHz.

Prosesor Cyrix menggunakan cara yang mirip dengan AMD K5 karena prosesor Cyrix juga bekerja tidak sesuai dengan clock pada ratingnya. Misalnya Cyrix 6x86 PR-120+ sebenarnya bekerja pada clock 100 MHz, PR-133+ pada 110 MHz, PR-150+ pada 120 MHz, PR-166+ pada 133 MHz dan PR-200+ pada 150 MHz.

Saat ini prosesor yang mendapat gelar juara untuk overclock adalah AMD K6 dan AMD K6-2. Dari berbagai informasi yang pengasuh terima, prosesor ini hampir dapat bekerja pada berbagai konfigurasi multiplier dan bus clock. Tanpa overclock saja prosesor ini sudah begitu memukau, setelah di-overclock banyak overclocker dari seluruh dunia yang melaporkan prosesor AMD K6 berhasil di overclock sehingga mengalahkan Pentium II. Tapi ada satu kelemahan (kalau boleh disebut begitu) untuk AMD K6, yaitu mudah dipalsukan (remark). Karena prosesor ini hampir selalu dapat di-overclock sampai-sampai disindir "AMD K6-166 pun bisa di-remark menjadi AMD K6-233 oleh anak kecil". Jadi kalau Anda berminat membeli AMD K6, hati-hati jangan sampai membeli prosesor yang memang sudah di-remark. Be careful!

Motherboard dan Manual

Motherboard juga merupakan komponen yang penting untuk melakukan overclock. Karena itu keberhasilan overclock juga bergantung pada motherboard. Overclock dengan peningkatan multiplier memang sangat ditentukan oleh prosesor tapi overclock dengan meningkatkan bus clock sangat ditentukan oleh motherboard. Kalaupun motherboard Anda mendukung bus clock yang tinggi, belum tentu motherboard Anda stabil pada bus clock tersebut. Beberapa motherboard setelah dites ternyata tidak stabil pada bus clock yang lebih tinggi.

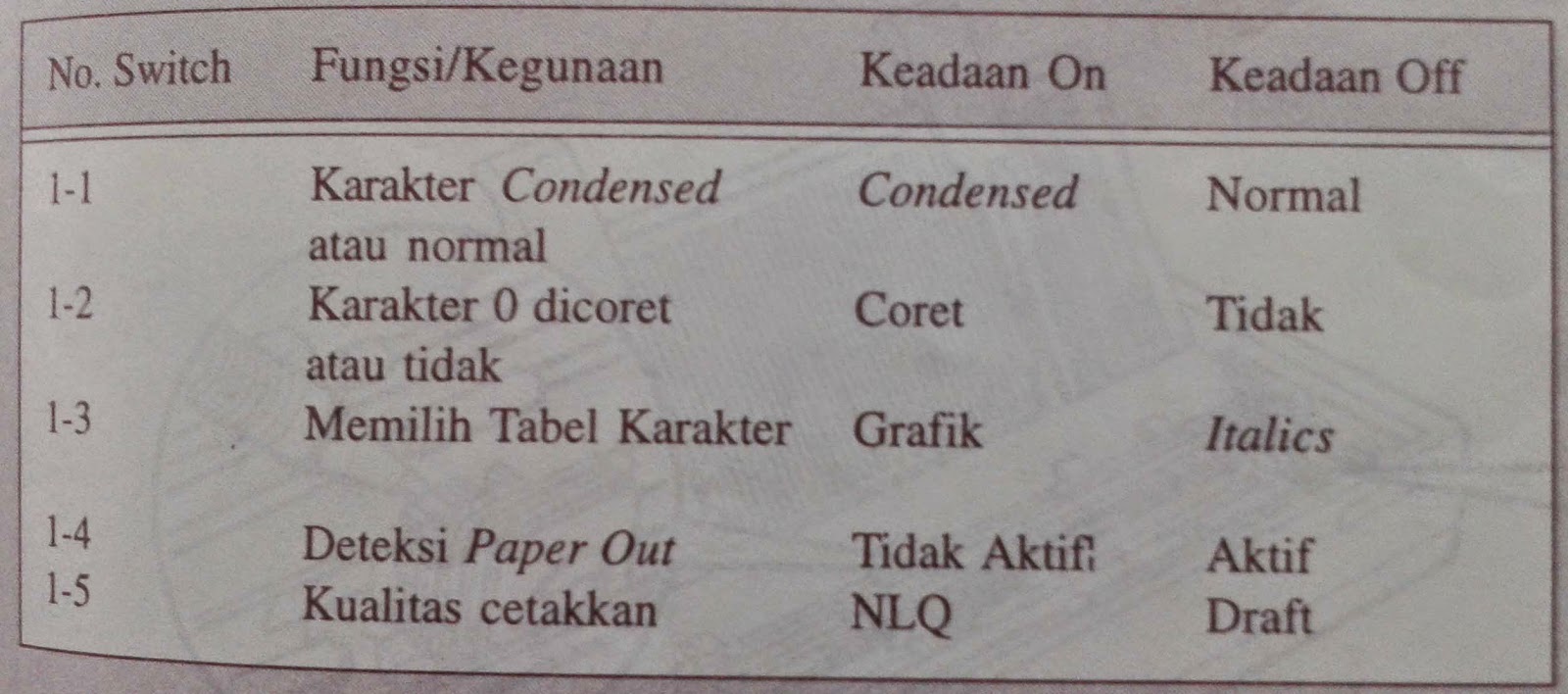

Manual motherboard adalah pendamping motherboard yang sangat membantu. Dengan memiliki manual motherboard dengan mudah kita mendapatkan informasi bagaimana cara meningkatkan multiplier atau bus clock.

Umumnya untuk melakukan overclock kita cukup dengan mengubah konfigurasi jumper. Jumper yang diubah bisa beberapa buah, tergantung motherboard yang kita miliki dan konfigurasi overclock yang kita inginkan. Bahkan pengasuh cukup mengubah satu jumper untuk meng-overclock AMD K5-PR166 menjadi AMD K5-PR200.

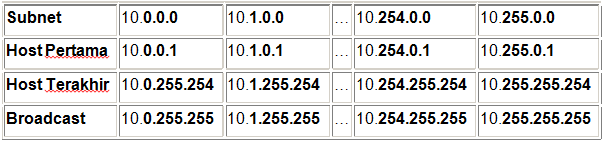

RAM

Penggunaan RAM yang cepat sangat membantu kestabilan sistem jika Anda melakukan overclock dengan meningkatkan bus clock. Jika kita meningkatkan bus clock berarti kecepatan baca dan tulis dari motherboard ke chip memori akan meningkat sehingga jika kita menggunakan RAM yang lambat akan menyebabkan chip RAM tidak mampu melayani permintaan baca atau tulis dari motherboard, maka akan terjadi kegagalan pembacaan memori yang kemungkinan besar akan menyebabkan terjadinya crash pada komputer. Penggunaan chip memori yang semakin cepat akan menyebabkan Anda dapat dengan tenang melakukan overclock dengan meningkatkan bus clock.

|

| Gambar 2. SDRAM sangat bagus untuk overclock |

Saat ini banyak digunakan RAM dengan waktu akses 70ns, 60ns dan 50ns dengan tipe memori biasa (FPM = Fast Page Mode) atau EDO (Extended Data Out). Sebenarnya menurut pengasuh saat ini jenis memori yang sangat baik adalah SDRAM yang memiliki waktu akses sangat cepat, sebagai contoh SDRAM milik pengasuh berukuran 32 MB dengan waktu akses 10ns. Kelebihan SDRAM dibandingkan dengan tipe lainnya antara lain adalah kemampuan SDRAM untuk mengikuti clock di motherboard sehingga kerja SDRAM selalu sinkron dengan motherboard. Untuk bus clock yang tinggi disarankan menggunakan SDRAM, khusus untuk bus clock 100 MHz (sangat tinggi!) hanya beberapa SDRAM (EDO sudah tidak mampu) yang benar-benar mampu bekerja di sana, standarnya disebut PC100 SDRAM.

I/O card

Pertimbangan mengenai I/O card perlu Anda lakukan jika Anda meningkatkan bus clock menjadi di atas standar. Tidak semua I/O card dirancang dan mau bekerja pada bus clock yang tinggi. Ketidakmampuan I/O card untuk bekerja pada bus yang tinggi dapat mengakibatkan ketidakberesan kerja card tersebut.

Untuk I/O card yang berjenis PCI biasanya memiliki clock setengah dari bus clock. Misalkan Anda menggunakan bus clock 66 MHz maka card pada PCI akan bekerja pada clock 33 MHz. Untuk PCI versi 2.1 Anda dapat memaksa card pada PCI untuk bekerja sampai clock 66 MHz. Sedangkan untuk card jenis ISA akan bekerja pada beberapa clock yang berbeda. Umumnya clock dari ISA dapat diatur melalui setup BIOS, misalkan pada clock sekitar 7-8 MHz, 1/4 atau 1/3 dari bus clock.

-Bersambung->